Jakarta, CNBC Indonesia - Penipuan online dengan memanfaatkan Android Package Kit (APK) kian marak dilancarkan untuk membobol HP Android.

Terbaru, malware Android baru bernama 'FireScam' didistribusikan sebagai versi premium aplikasi Telegram melalui situs web phishing di GitHub yang meniru RuStore, pasar aplikasi Rusia untuk perangkat seluler.

RuStore diluncurkan pada Mei 2022 oleh kelompok Rusia VK (VKontakte) sebagai alternatif dari Google Play Store dan App Store Apple, menyusul sanksi dari Amerika Serikat (AS) yang memengaruhi akses pengguna Rusia ke aplikasi HP.

RuStore menampung aplikasi yang mematuhi peraturan Rusia dan dibuat dengan dukungan Kementerian Pengembangan Digital Rusia.

Menurut peneliti di perusahaan manajemen ancaman siber Cyfirma, halaman GitHub berbahaya yang meniru RuStore pertama-tama mengirimkan modul dropper yang disebut GetAppsRu.apk.

APK dropper disamarkan menggunakan DexGuard untuk menghindari deteksi software berbahaya. Dengan begitu, penjahat siber bisa mendapatkan akses ke penyimpanan perangkat, dan menginstal paket tambahan.

Selanjutnya, APK berbahaya itu mengekstrak dan menginstal muatan malware utama, 'Telegram Premium.apk', yang meminta izin antara lain untuk memantau notifikasi, data clipboard, SMS, dan layanan telepon.

Kemampuan FireScam

Setelah dijalankan, layar WebView tipuan yang menampilkan halaman login Telegram mencuri kredensial pengguna untuk layanan perpesanan tersebut.

FireScam menjalin komunikasi dengan Firebase Realtime Database yang kemudian mengunggah data yang dicuri secara real-time dan mendaftarkan perangkat yang disusupi dengan pengidentifikasi unik, untuk tujuan pelacakan.

Cyfirma melaporkan bahwa data yang dicuri hanya disimpan dalam database sementara dan kemudian dihapus, kemungkinan setelah pelaku ancaman memfilternya untuk mendapatkan informasi berharga dan menyalinnya ke lokasi lain.

Malware ini juga membuka koneksi WebSocket yang persisten dengan titik akhir Firebase C2 untuk eksekusi perintah secara real-time seperti meminta data tertentu, memicu upload langsung ke database Firebase, mendownload dan mengeksekusi payload tambahan, atau menyesuaikan parameter pengawasan.

FireScam juga dapat memantau perubahan aktivitas layar, menangkap peristiwa hidup/mati dan mencatat aplikasi aktif pada saat itu serta data aktivitas untuk peristiwa yang berlangsung lebih dari 1.000 milidetik.

Malware ini juga dengan cermat memantau setiap transaksi e-commerce dan berupaya menangkap data keuangan sensitif. Hal ini bisa berdampak pada pengurasan saldo rekening korban.

Apa pun yang diketik pengguna di perangkat Android bisa disadap, bahkan data secara otomatis diisi dari pengelola kata sandi atau pertukaran antar aplikasi, dikategorikan, dan dieksfiltrasi ke pelaku ancaman.

Meskipun Cyfirma tidak memiliki petunjuk apa pun yang mengarah ke operator FireScam, para peneliti mengatakan bahwa malware tersebut adalah "ancaman canggih dan beragam" yang "menggunakan teknik penghindaran tingkat lanjut."

Perusahaan menyarankan pengguna untuk berhati-hati saat membuka file dari sumber yang mungkin tidak terpercaya atau saat mengeklik tautan asing.

(fab/fab)

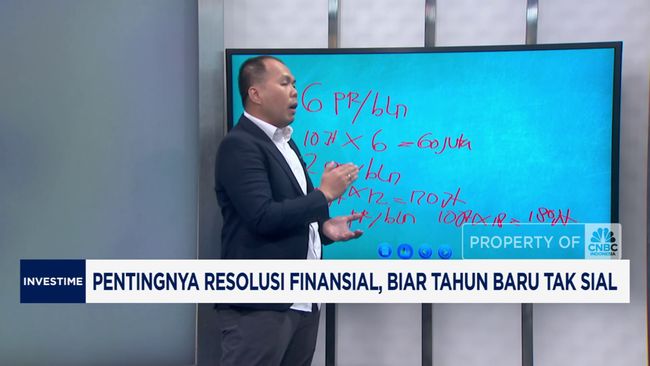

Saksikan video di bawah ini:

Video: Soal Investasi, Kemenperin Minta Apple Jangan Takut ke RI

Next Article Modus Penipu Curi Identitas Orang Meninggal, Pakar Ungkap Risikonya

3 months ago

35

3 months ago

35